カランサムウェア

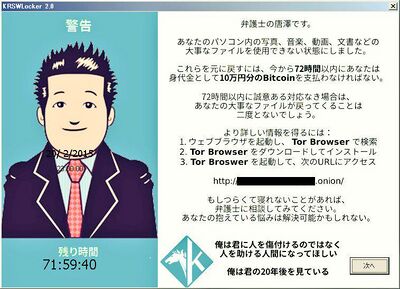

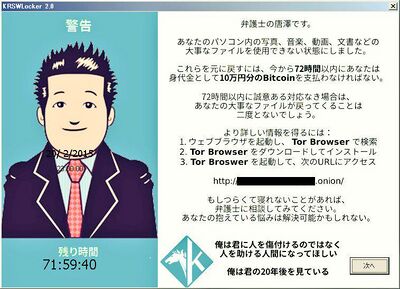

カランサムウェアとは、0chiakiが作成したランサムウェアのことを指す俗称。「唐澤」と「ランサムウェア」を掛けた造語である。正式名称は「KRSWLocker」。

「Wikipedia:ja:ランサムウェア」も参照。

概要

ランサムウェア(英語: Ransomware)とはマルウェアの一種である。これに感染したコンピュータはシステムへのアクセスを制限される。

この制限を解除するため、マルウェアの作者へ身代金の支払いが要求される。数種類の形態のランサムウェアは、システムのハードディスクドライブを暗号化し(暗号化ウイルス恐喝)、

また他の幾種類かは単純にシステムを使用不能にし、ユーザーに対して身代金を支払うようにそそのかすメッセージを表示する。(ランサムウェア - Wikipediaより)

0chiakiは2014年11月17日に「TorLocker」というランサムウェアを購入した[1]。

TorLockerは表示される文章や画像を変更できるランサムウェアであり[2]、尊師画像を盛り込み恒心仕様に改変したものが今回用いられたカランサムウェアである。[3]。

一度目の拡散

同月23日にまとめアフィリエイトブログ「シルエット速報」と、偽Flash更新ページにするためのウェブサイトが0chiakiによってハッキングされ、訪問者にカランサムウェアをダウンロードさせるよう改竄された。[4]

感染経路は以下の通りである。

- シルエット速報ヘアクセスすると改変されたサイトが表示され、「お使いのAdobeFlashPlayerのバージョンをアップデートしてください。」というダイアログが出現する。

- OKを押すと偽インストール画面にリダイレクトされる。

- 「今すぐインストール」を押すとカランサムウェアであるSetup.exeがダウンロードされる。これを実行してしまうと感染する。

第三者による妨害

しかしその後、リダイレクト先である偽Flash更新ページとなったウェブサイトが、第三者によって以下のメッセージだけが表示されるようにさらに改竄されていた:

所詮スクリプトキディのZeroChiakiくん。 君が出来るようなハッキングなんて、たかが知れてますよ。 まじめに働きましょう ZeroChiakiくんがこのサーバーにウイルスをアップロードした手法は (Google検索のURL。検索結果にこのサーバーのログイン情報を含む管理情報のファイルがあった。)

なお、その後さらにさらに改竄され、恒心綜合法律事務所のHPにリダイレクトするようになっていた。

二度目の拡散

一度目の拡散には失敗した0chiakiだが、カランサムウェアにバージョンアップを施し、二度目の拡散を行った。今回の拡散は、メディア進出を果たし、恒心教布教の大きな躍進となった。また、今度は妨害が入るのを阻止するためか、感染経路が明らかにされていない。

文面の改変

一度目の拡散でリリースされたものはパカデブイラストと連絡先を追加したのみで、文面は未改変であった。12月中旬には文面も改変し恒心語録を混ぜ込み、バージョンアップしたものが作成された[5]。

メディア進出

日本人をターゲットとしたランサムウェアというのはこれが初のようで、シマンテックの12月16日のレポートで取り上げられ(外部リンク参照)、インターネットニュース大手の「Internet Watch」で報道された[6]。

が、シマンテック提供の画像では何の問題があったのか(すっとぼけ)肝心のイラストにボカシがかかっており、Internet Watchの記事には以下のような弁護士唐澤 貴洋の渾身のポエムを脅迫扱いするなど悪質な誹謗中傷が散見された。後日、フジテレビのめざましテレビ[7]や日本テレビのNEWS ZERO、新聞[8]でも報道された

日本を狙った複数の“ランサムウェア”が活動中、ファイルを人質に身代金要求~「俺は君の20年後を見ている」などと脅迫 (中略) シマンテックによると、身代金の額は4万円から30万円。 ポップアップウィンドウには、「俺は君に人を傷付けるのではなく人を助ける人間になってほしい」「俺は君の20年後を見ている」などというメッセージも書かれている。

バグ

一見完璧に見える今バージョンであるが、0chiakiによれば、このバージョンには以下のバグがあるとされる:

- Bitcoinの振り込み先アドレスが受信されない。その結果、振り込みが完了できず、ファイルを復号することができない。

- コントロール側が、感染者の人数を正しく把握できない。

この問題について0chiakiは、内部に組み込まれたTorが正しく動作していないことを示唆した。また、無改変のTorLockerにおいても同様のバグが発生することから、TorLocker側の問題である可能性が高いとした。

三度目の拡散

2015年2月にB-CAS対策突破ツールと偽ったBotnetのAndromedaを利用したランサムウェア配布が行われた[9]。第一報はシマンテックの濵田譲治氏がアナウンスした[10]。弁護士の唐澤です。というメッセージから始まるもので、今までのものとは異なり尊師の姿が青い背景と共に右側に表示される仕様となっている。

その他亜種

2018年2月にエビケーにて悪芋教徒により独自で制作した新型のカランサムウェア(eye_karannsamu)

が開示された、感染すると馬kマークが画面を飛び交ったりと目新しい機能がある、

<a href="https://cross-law.xyz/test/read.cgi/evil/1519663076/l50">各当エビケースレ</a>